Microsoft 365 SAML設定マニュアル

SSO設定のMicrosoft 365 SAML手順のページです。

SAML 認証セットアップ手順

1. Azure Portalにログインする

https://azure.microsoft.com/ja-jp/ にアクセスしてログインします。

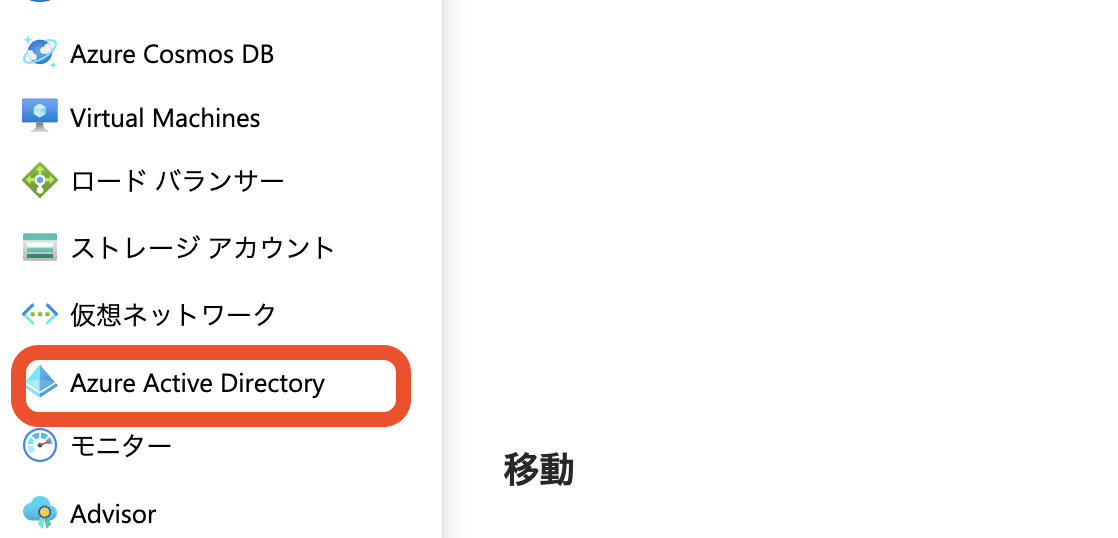

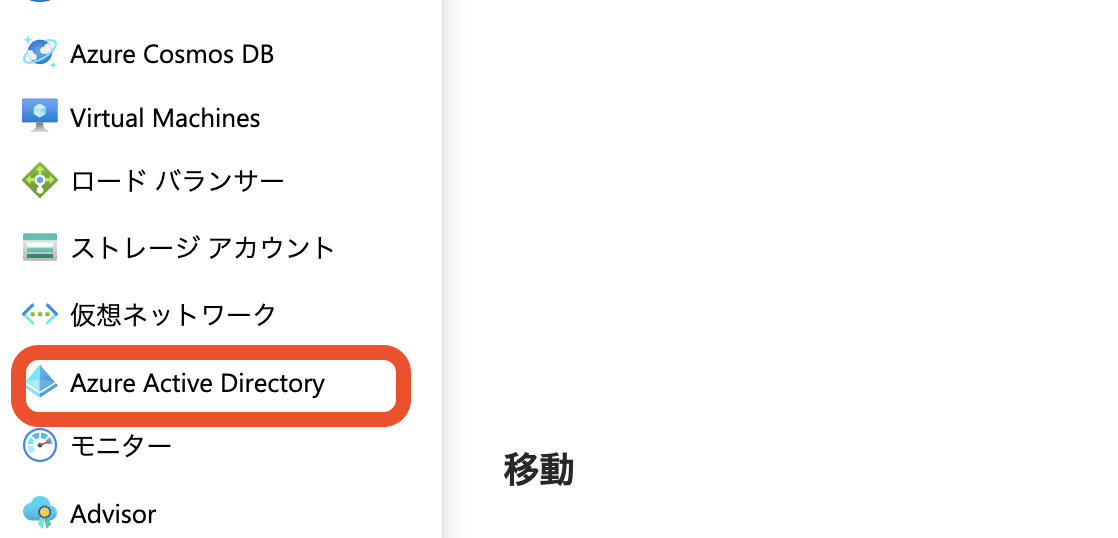

2. Azure Active Directoryを選択する

Azure Portalで、左側のメニューから「Azure Active Directory」を選択します。

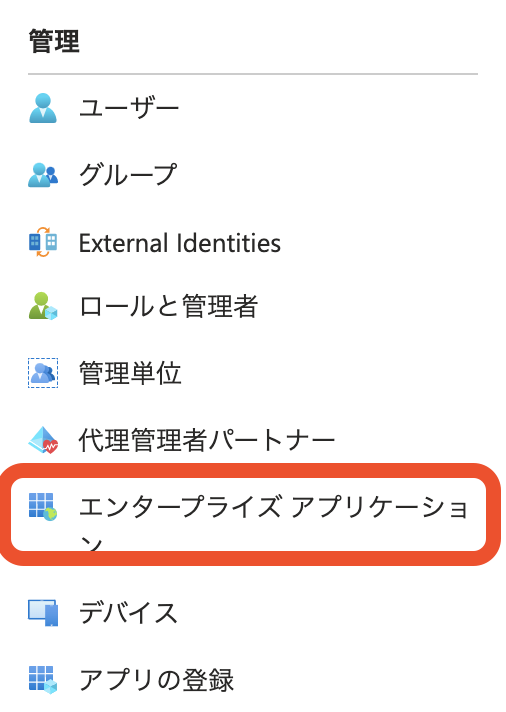

3. エンタープライズアプリケーションを開く

左側のメニューの「エンタープライズ アプリケーション」をクリックします。

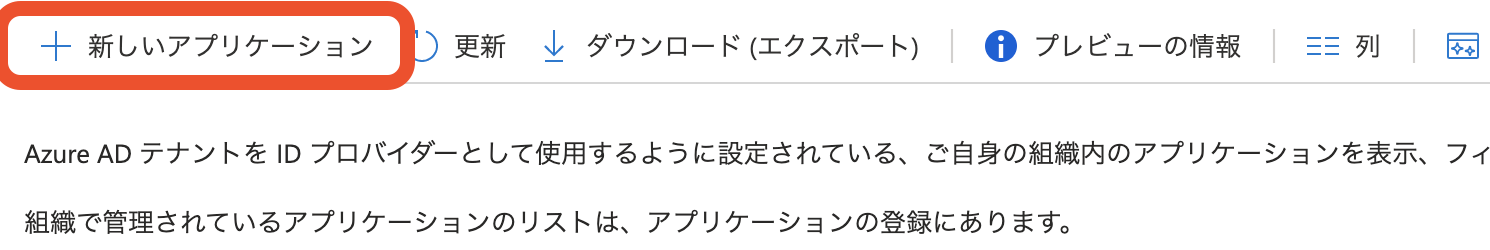

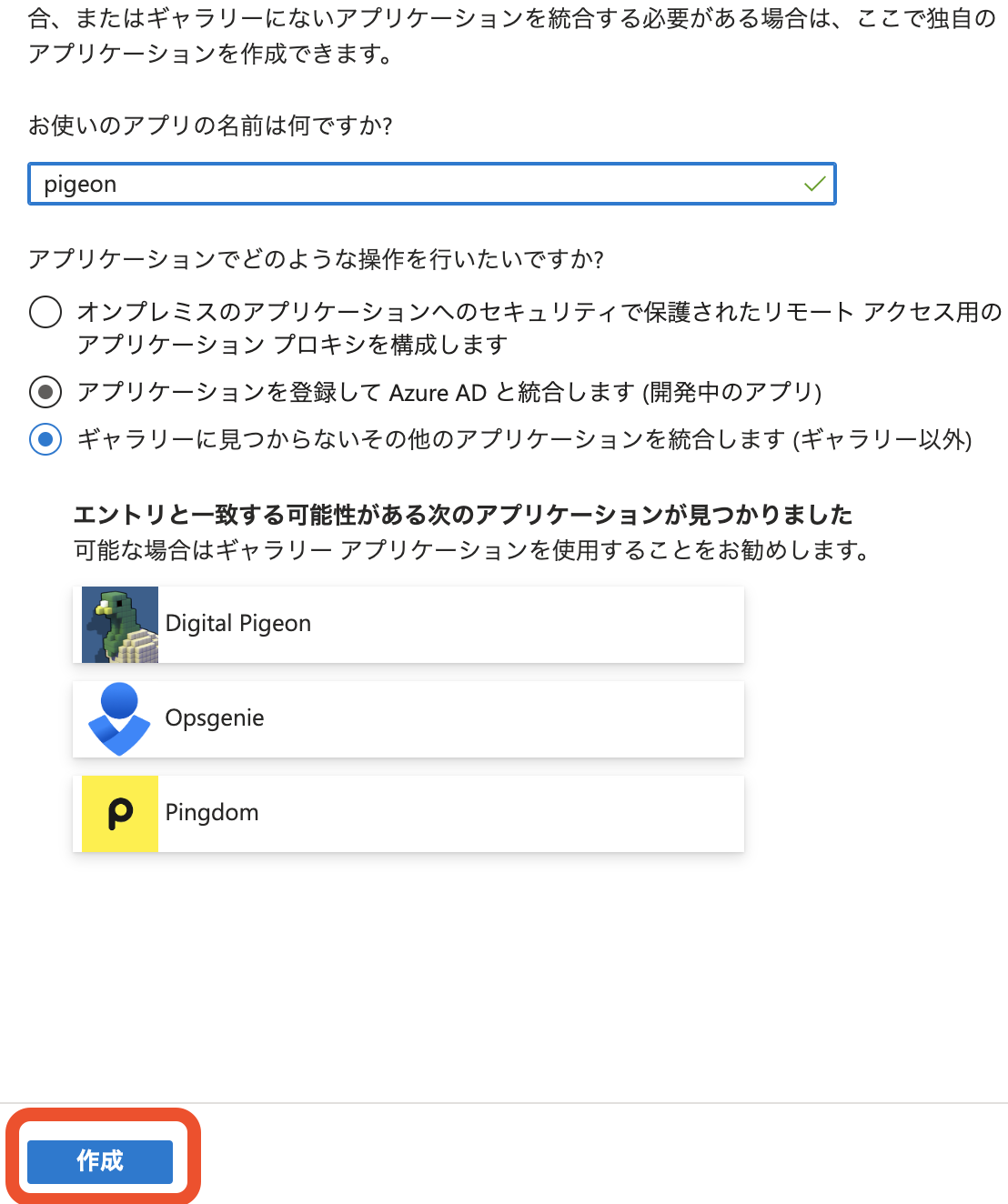

4. アプリケーションを作成する

新しいアプリケーションをクリックします。

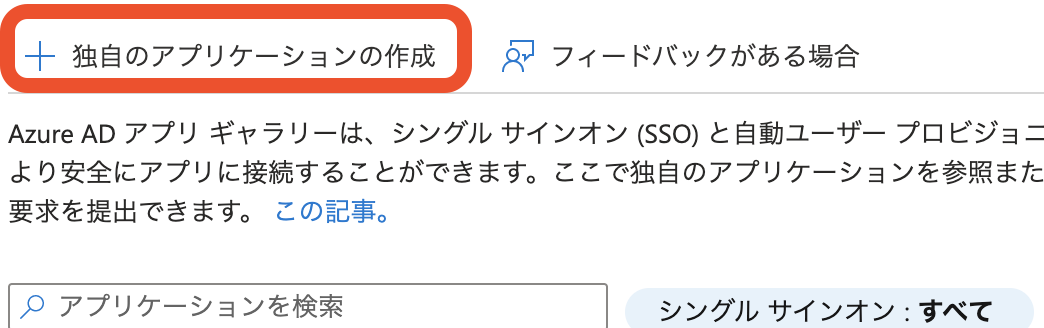

5. 「独自のアプリケーションを作成」をクリックします。

6. アプリ名(任意)を入力して、チェックボックスは変更せずに作成をクリックします。

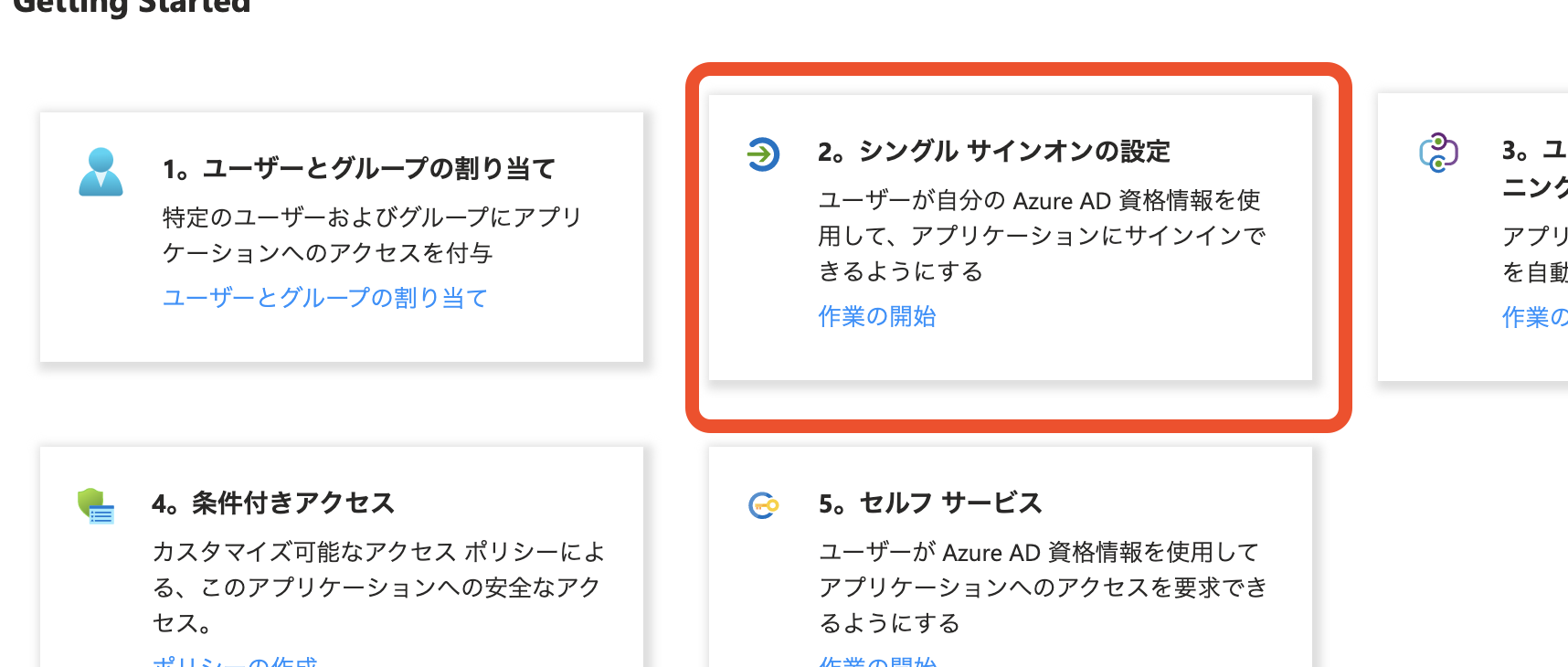

7. シングルサインオンを設定する

遷移先の画面で「2. シングル サインオンの設定」をクリックします。

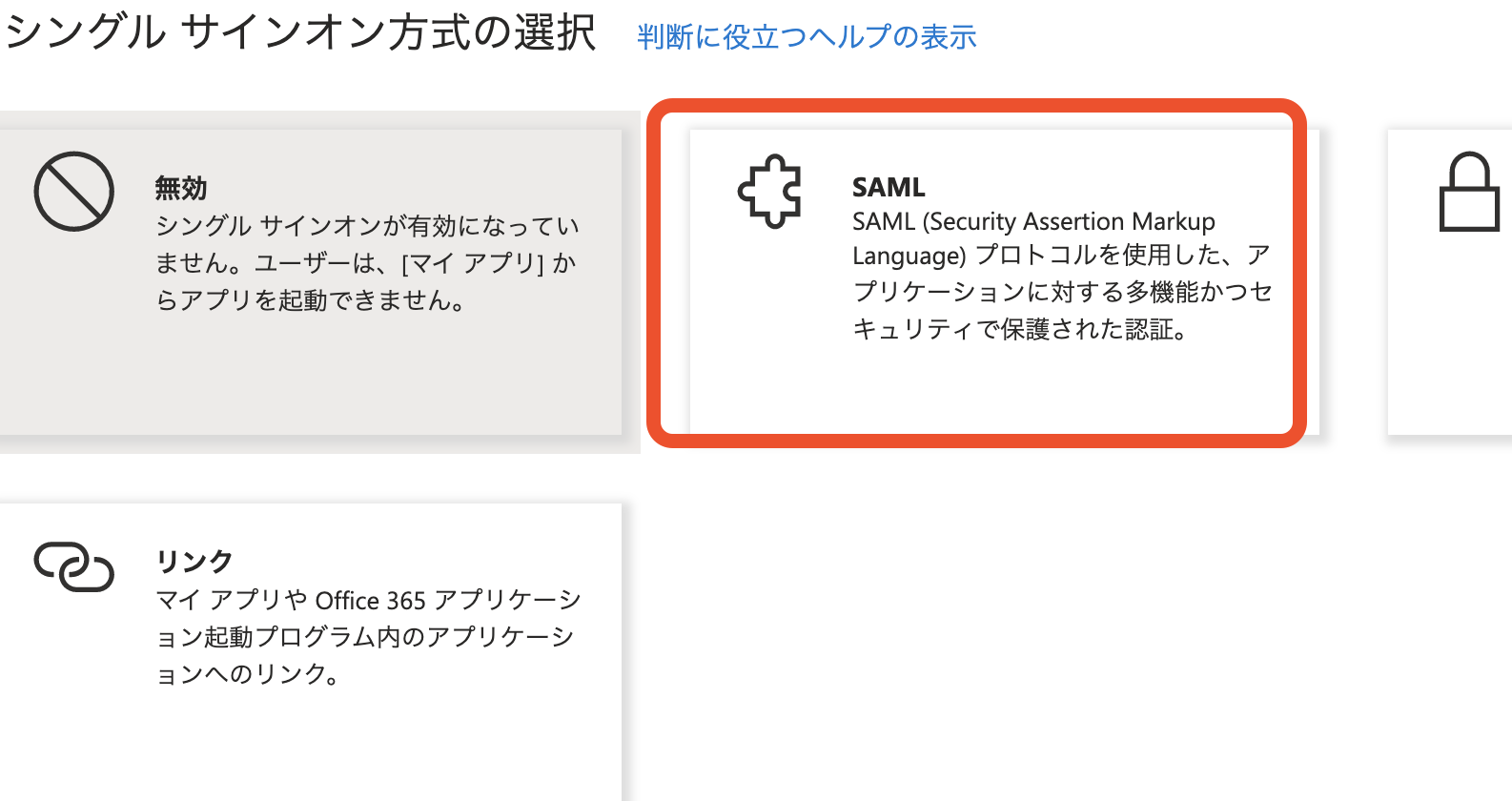

8. SAMLを選択します。

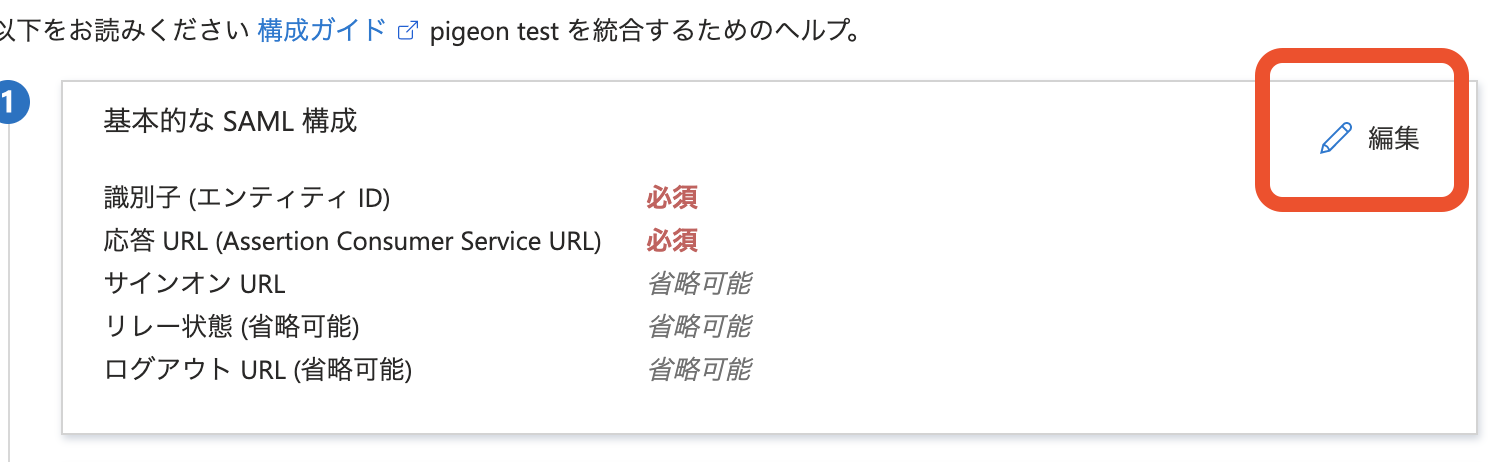

9. SAML構成を編集する

「基本的な SAML 構成」の編集をクリックします。

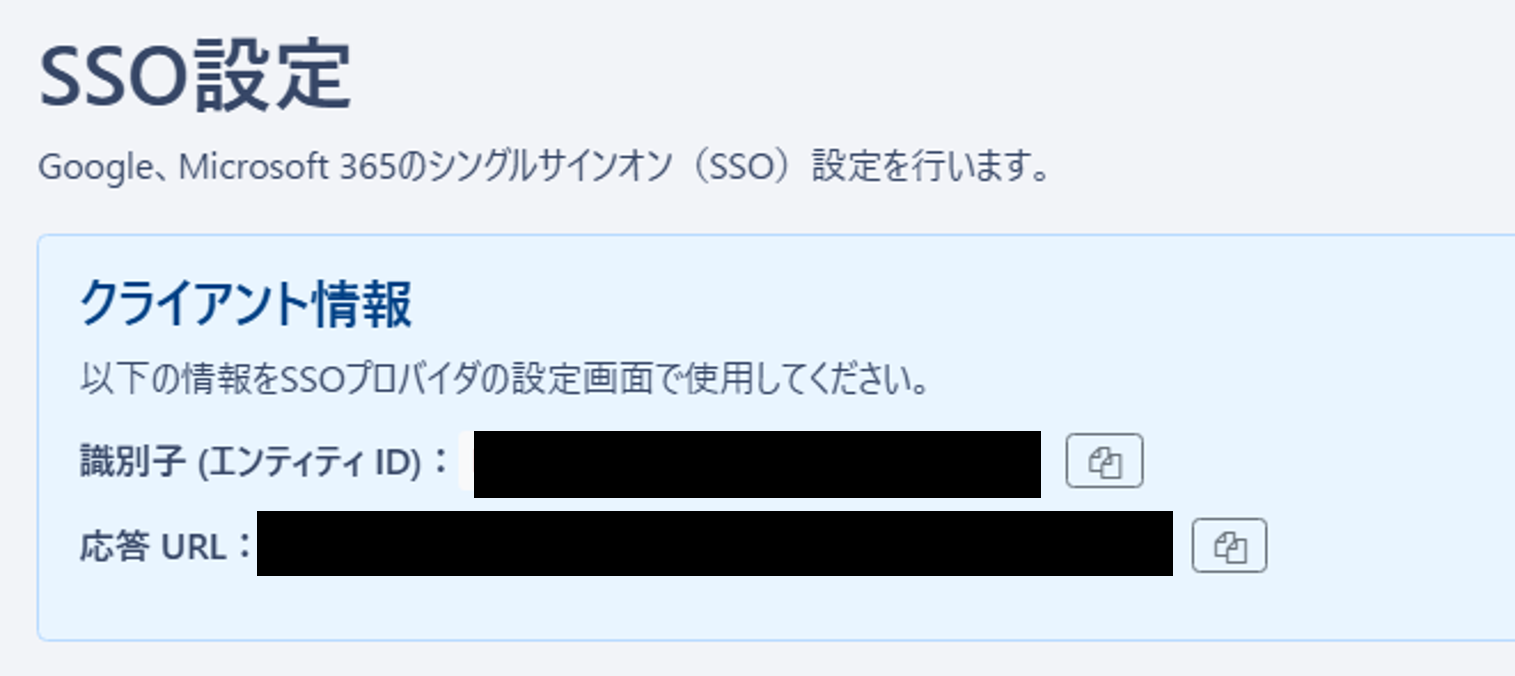

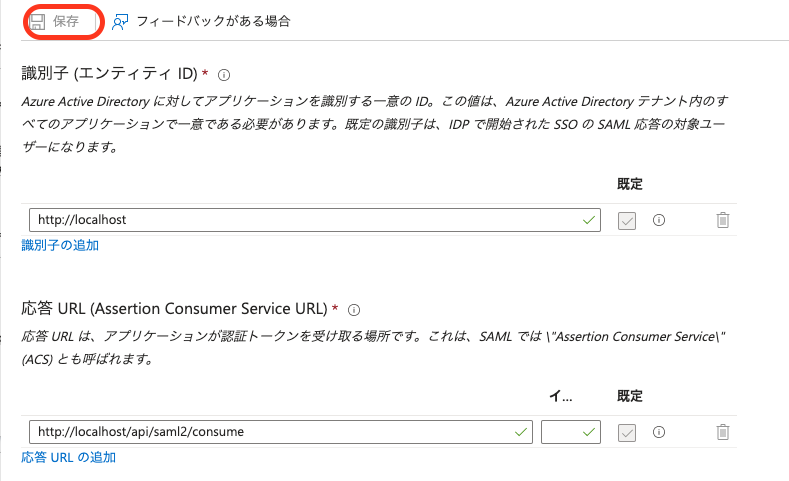

10. エンティティIDと応答URLを入力する

遷移先の画面にて、「識別子 (エンティティ ID)」、「応答 URL」を入力します。これらは、画面右上のアイコンをクリックし、「管理者設定」を選択します。表示された管理者設定画面のサイドバーから「認証」→「シングルサインオン」をクリックし、シングルサインオン設定画面を開きます。クライアント情報に記載がございます。

※ 旧UIをご利用の方: 画面右上のアイコンをクリックし、ドロップダウンから「シングルサインオン」を直接選択してください。本UI変更は順次リリース予定です。

「識別子 (エンティティ ID)」、「応答 URL」を入力した後、左上の保存をクリックします。

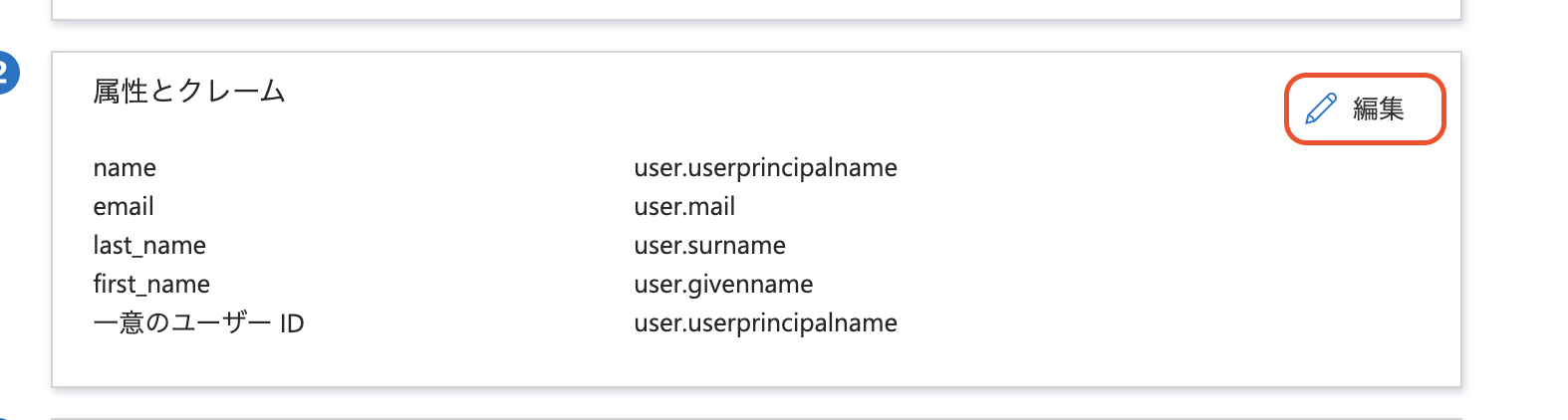

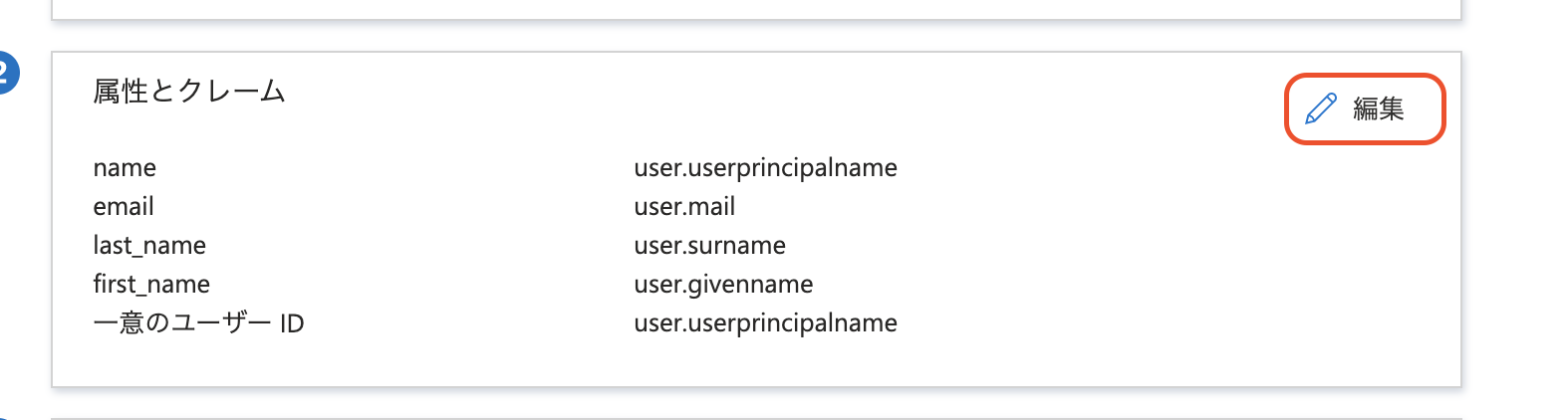

11. 属性とクレームを編集する

属性とクレームの編集をクリックします。

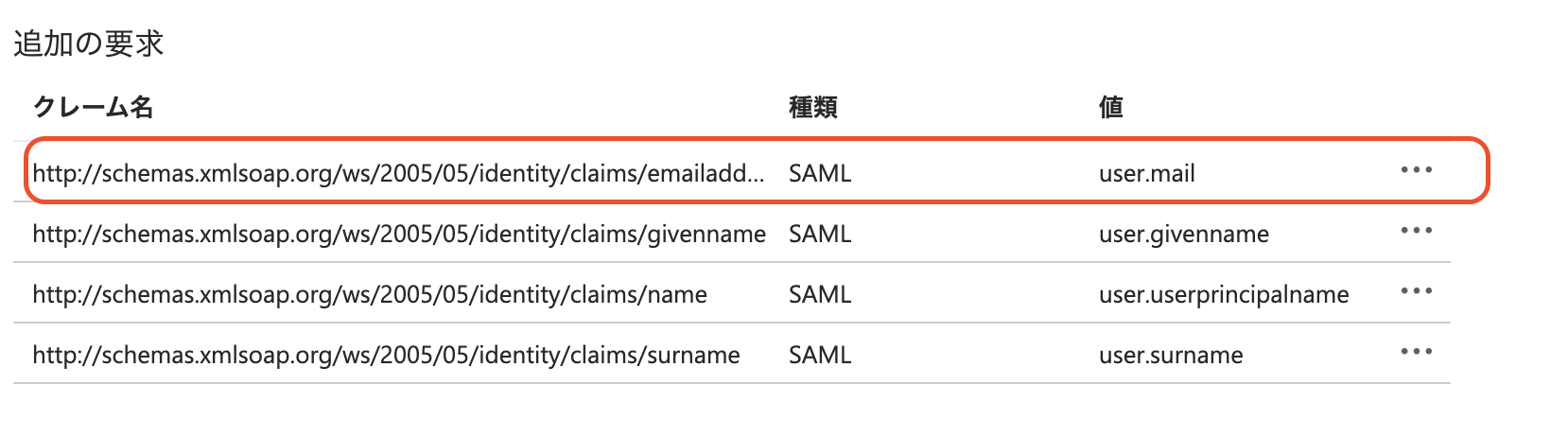

12. 追加の要求→クレーム名の、値がuser.mailとなっている行をクリックします。

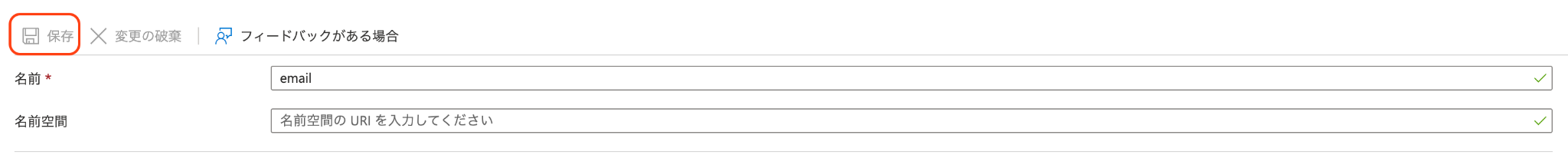

13. 名前空間を削除し、名前をemailにして、保存をクリックします。

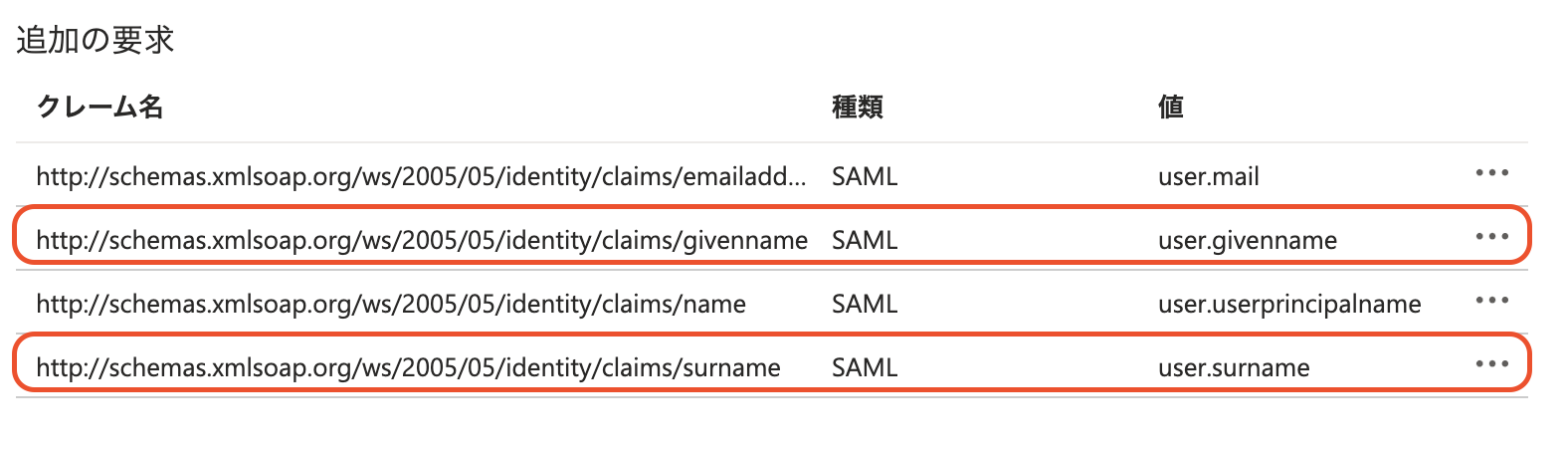

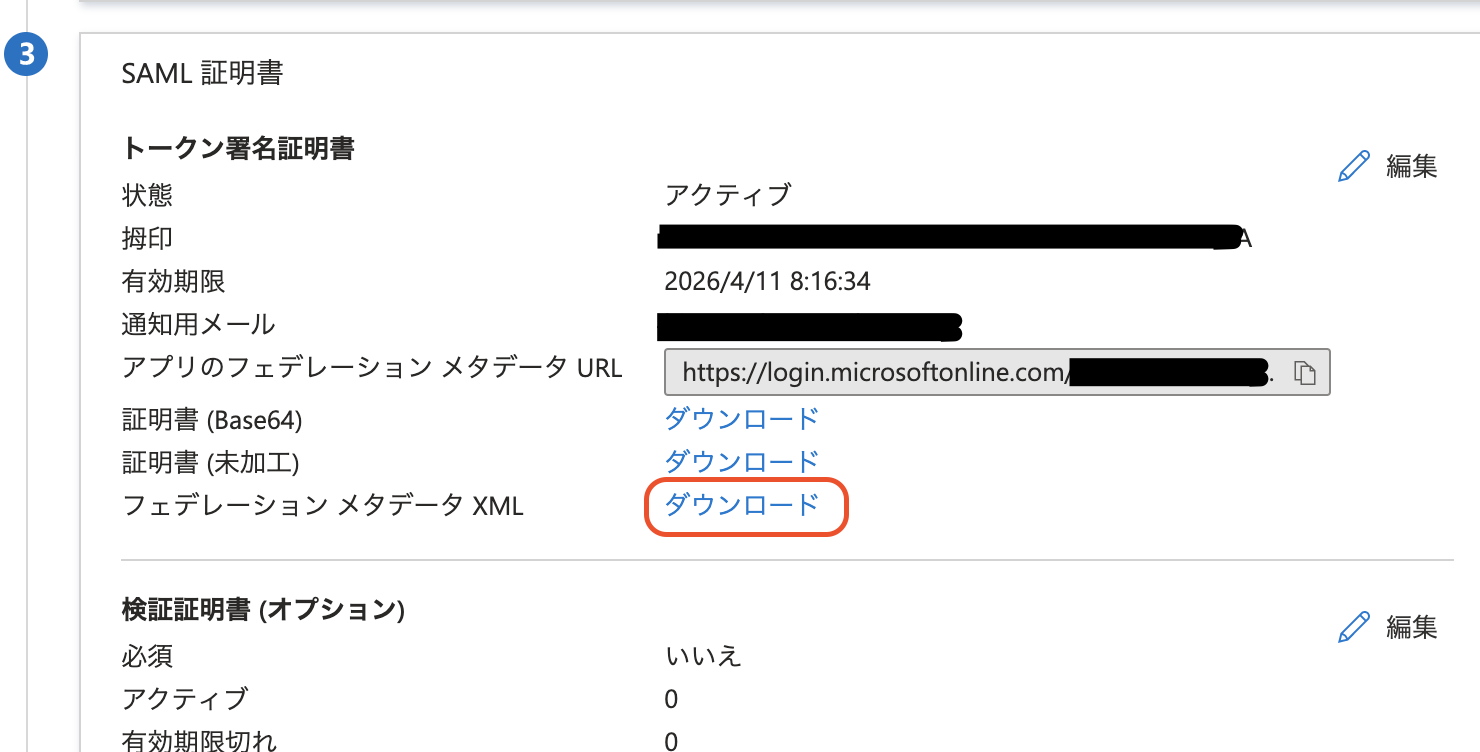

同様に、値がuser.givename,user.user_principal_name, user.surnameとなっている 行もクリックして、名前空間を削除し、名前をfirst_name, user_principal_name, last_nameに変更します。

14. 変更後、下記画像のようになっているか確認します。

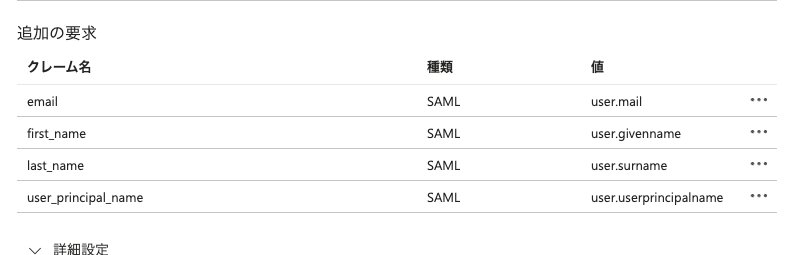

15. メタデータXMLをダウンロードしてPigeonCloudに登録する

SAML証明書欄にある「フェデレーション メタデータ XML」をダウンロードします。

ダウンロードされたメタデータを、10で確認したページの「Microsoft 365 SAML設定」内、「フェデレーションメタデータXML」にドロップします。

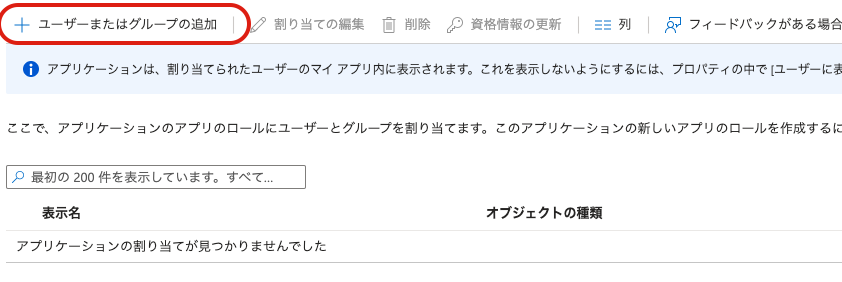

16. アプリケーションにユーザーを追加する

最後に、今回作成したアプリケーションにユーザーを追加します。「ユーザーとグループ」をクリックします。

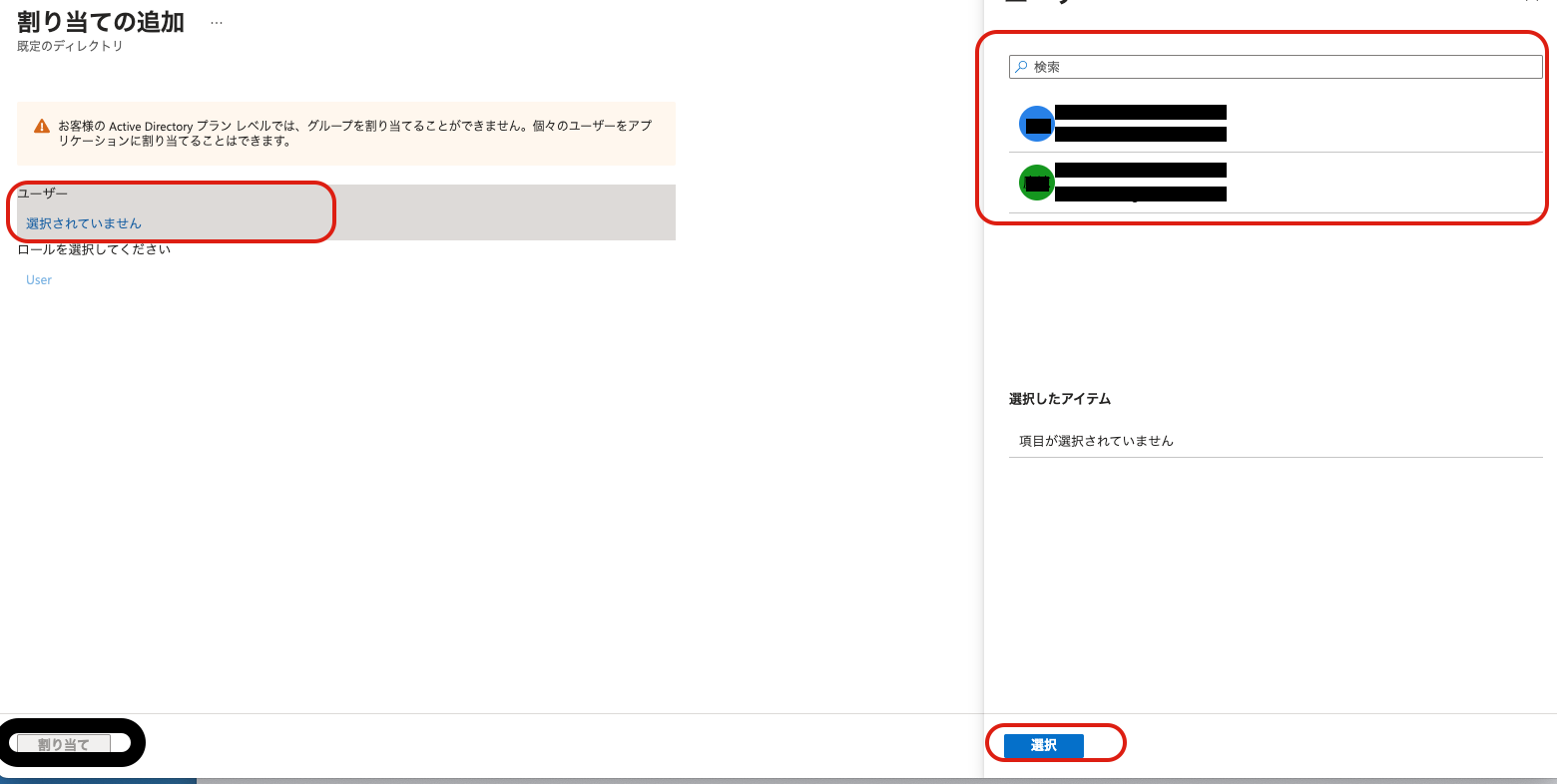

17. ユーザーまたはグループの追加をクリックします。

18. 左側にあるユーザーをクリックして、メールアドレスでユーザーを検索し、ユーザーを選択、最後に割り当てを押してアプリケーションにユーザーを追加します。

※ユーザーを追加した際は、17以降の作業を再度行わないとログインできないため、予めご注意ください。

Microsoft Graph API 設定手順(ユーザーの同期やグループの同期設定)

1. Azure Portalにログインする

https://azure.microsoft.com/ja-jp/ にアクセスしてログインします。

2. Azure Active Directoryを選択する

Azure Portalで、左側のメニューから「Azure Active Directory」を選択します。

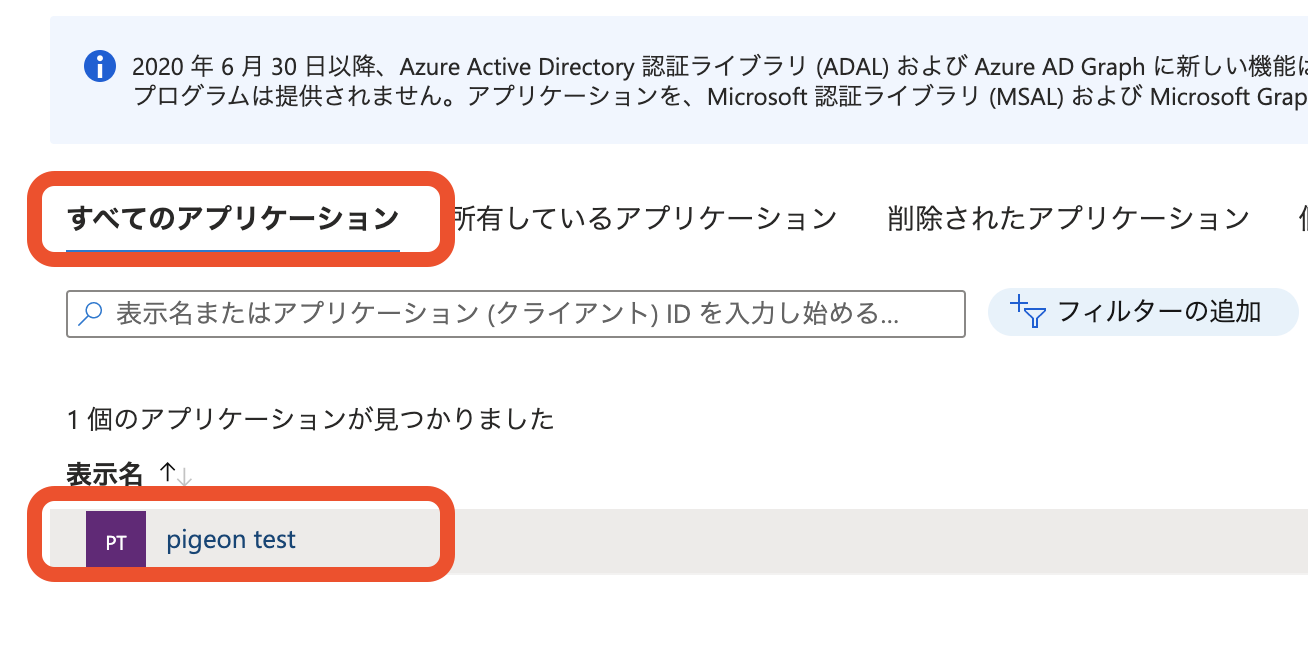

3. アプリの登録を開く

「アプリの登録」をクリックし、すべてのアプリケーション、作成したアプリケーションを選択します。

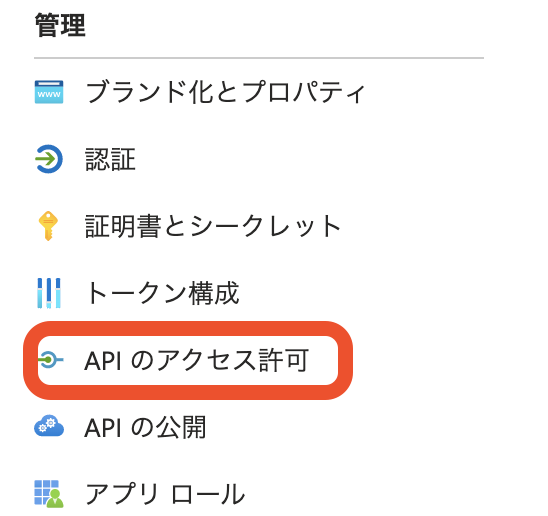

4. APIのアクセス許可を設定する

「APIのアクセス許可」をクリックします。

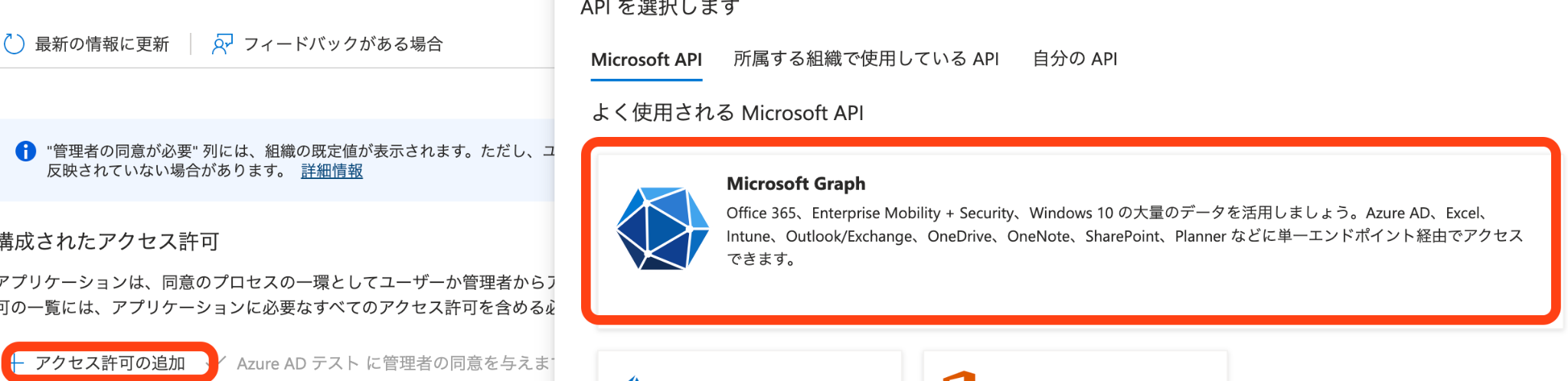

5. 「アクセス許可の追加」をクリックし、「Microsoft Graph」を選択します。

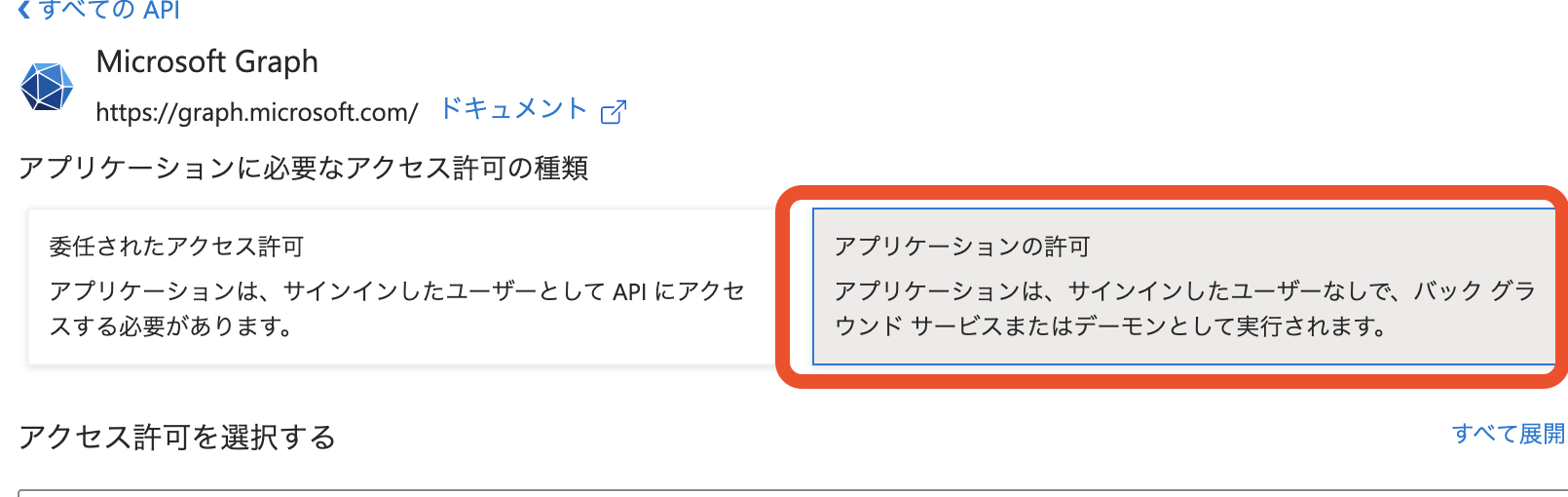

6. アプリケーションの許可を選択します。

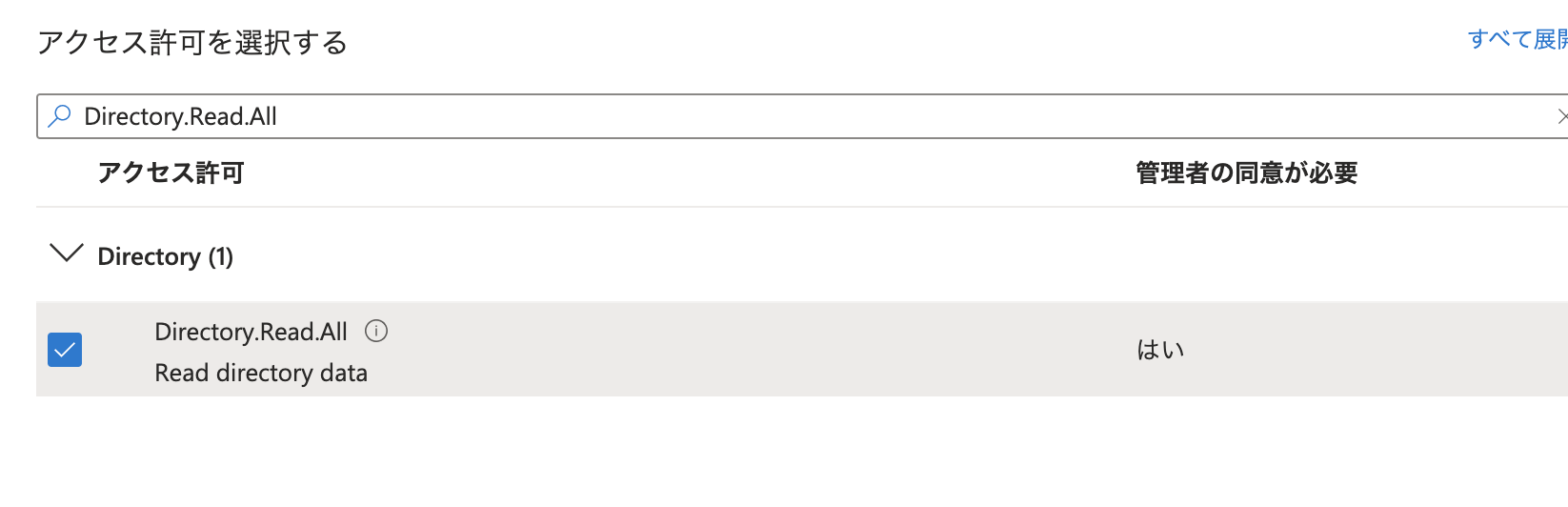

7. Directory.Read.Allを検索し、その権限をチェックします。

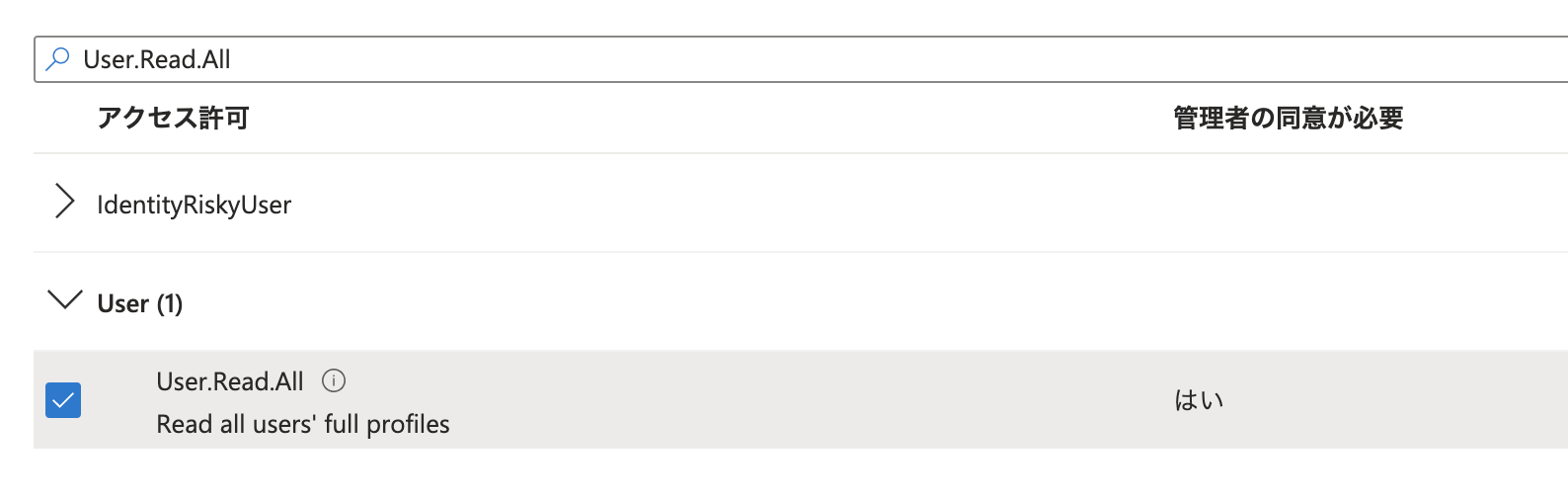

8. 同様に、User.Read.Allと検索し、チェックします。

9. アクセス許可の追加をクリックします。

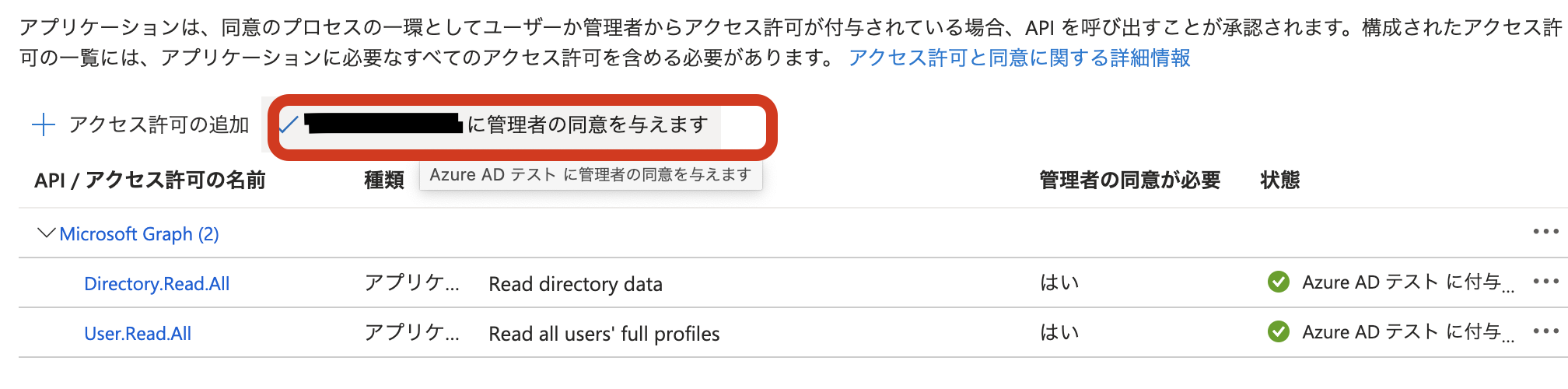

10. アプリ名に管理者の同意を与えますをクリックして、「はい」を押します。

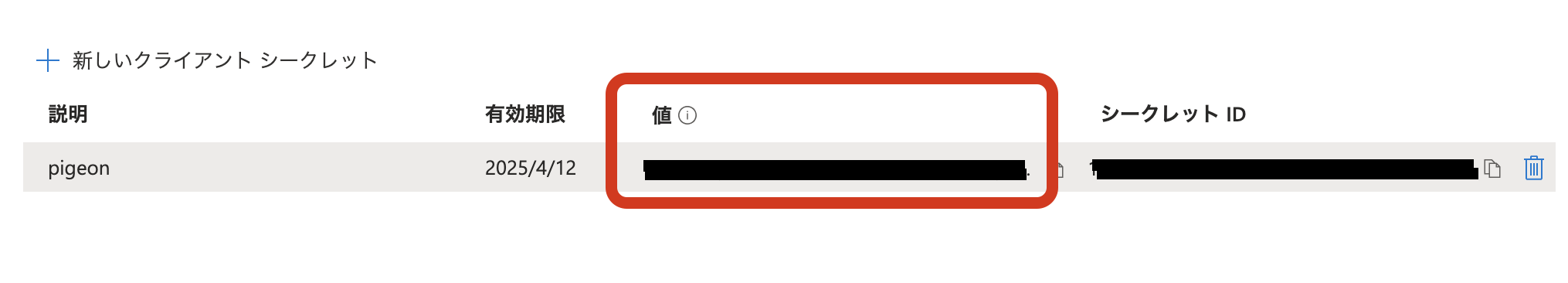

11. クライアントIDとシークレットを確認する

次に、設定に必要なclient_id, client_secret, Client Secretの有効期限を確認します。

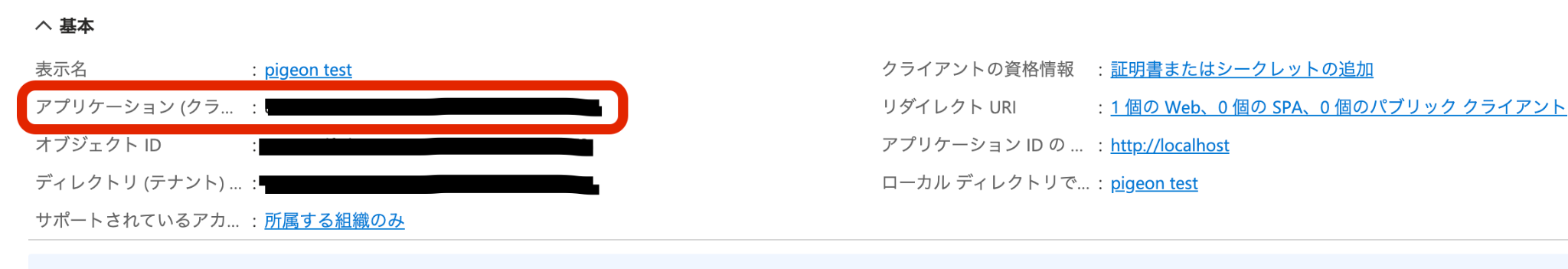

a. client_id:Azure Active Directory→アプリの登録→すべてのアプリケーション→作成したアプリを選択→アプリケーションIDです。

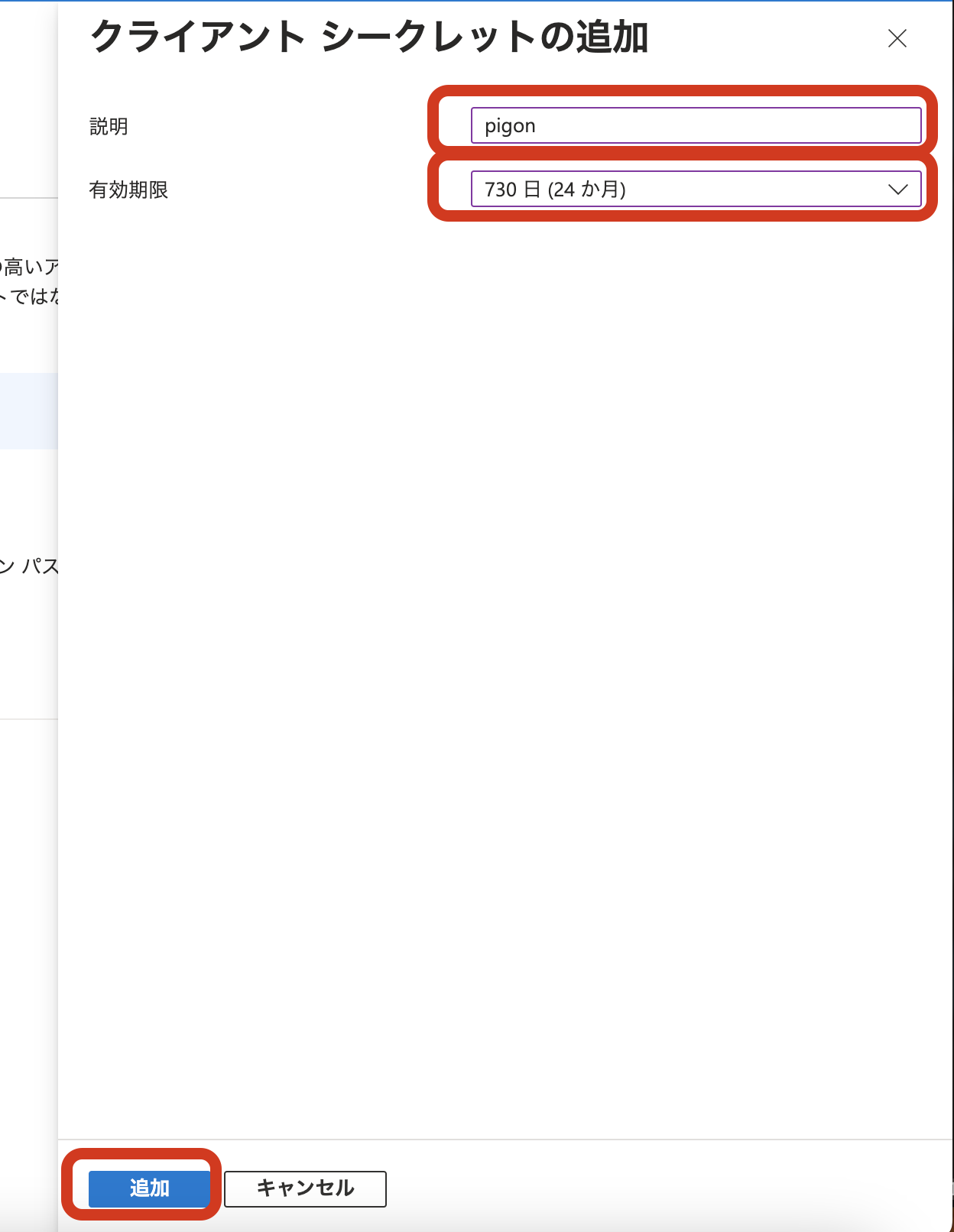

b. client_secretとClient Secretの有効期限:上記画像の証明書またはシークレットの追加をクリック→「クライアント シークレット」セクションで、「新しいクライアント シークレット」ボタンをクリック→説明 pigeon, 有効期限 730日にして追加をクリック→値(この有効期限が切れた場合には、再度設定を行ってください) この値は1回しか表示されないので、安全な場所に保存しておいてください。

これらを、画面右上のアイコンをクリックし、「管理者設定」を選択します。表示された管理者設定画面のサイドバーから「認証」→「シングルサインオン」をクリックし、シングルサインオン設定画面内「Microsoft 365 SAML設定」で、それぞれ「Client ID」「Client Secret」「Client Secretの有効期限」に入力します。

12. 「Microsoft 365 SAML設定を保存」をクリックします。

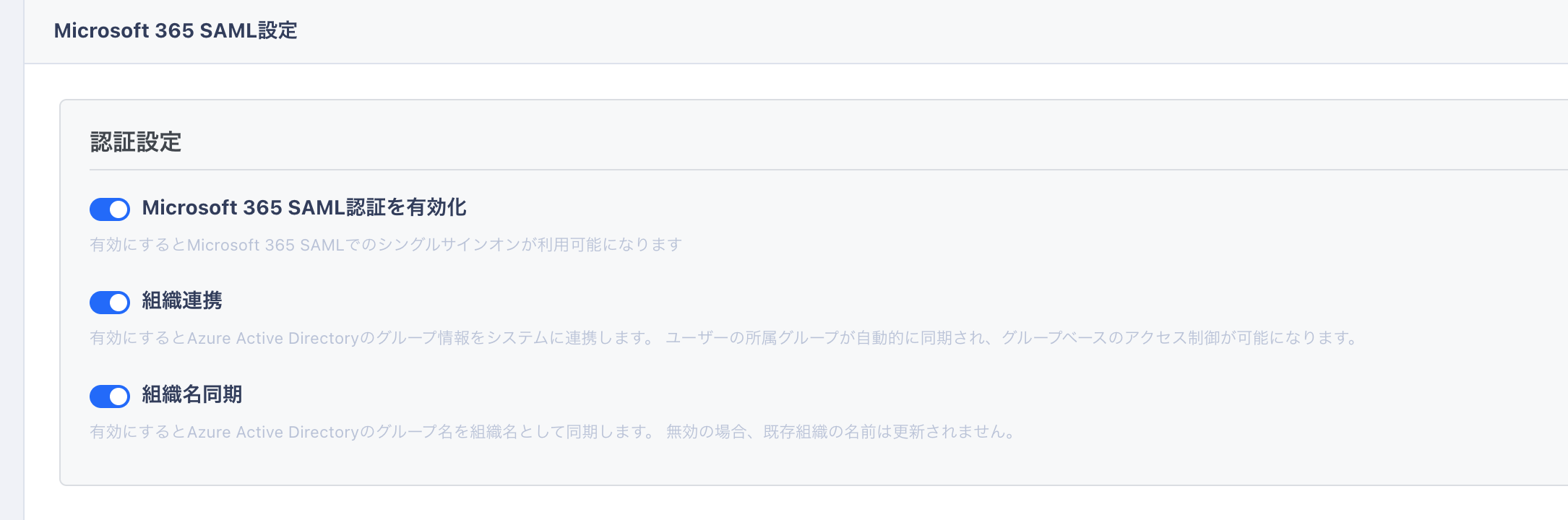

「Microsoft 365 SAML認証を有効化」をOFFにすると、この設定を無効にすることが出来ます。

組織連携に関する設定

保存ボタンを押したのち、組織連携に関する設定を行うことが出来ます。

組織連携がONの場合にも、組織名連携はOFFにする、といった設定が可能です。

オンプレミスのソフトウェア アセット管理アカウント名とログインIDを同期したい場合

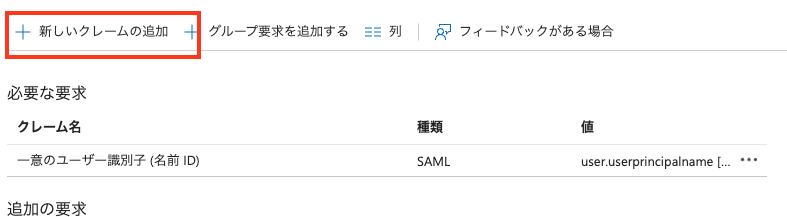

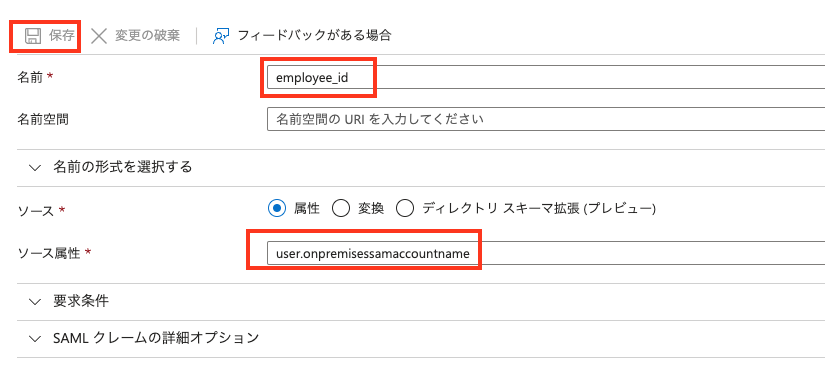

1. SAML認証セットアップ手順の11番、属性とクレームの編集をクリックします。

2. 新しいクレームの追加をクリックします。

3. 名前に「employee_id」を入力、ソース属性は「user.onpremisessamaccountname 」を選択して、保存をクリックします。

4. 以上で設定は完了です。オンプレミスのソフトウェア アセット管理アカウント名とログインIDが一致しているユーザーでログインできるようになります。